Anti-Leak per giochi PC

Controllo e visibilità totali per i tuoi giochi PC non ancora pubblicati

Proteggi i tuoi giochi PC non rilasciati da leak, pirateria precoce e distribuzione non autorizzata con Roosens Anti-Leak, la soluzione di controllo pre-lancio più avanzata sul mercato. Basata sulla stessa tecnologia anti-manomissione di Roosens Anti-Pirateria, Anti-Leak aggiunge potenti controlli server-side e telemetria che ti danno controllo totale su chi può eseguire il tuo gioco, dove e quando.

Non lasciare milioni sul tavolo. Rendi ogni leak completamente inutilizzabile con Roosens Anti-Leak, perché:

- Un build non protetto che finisce online = craccato in ore e piratato per sempre

- Gli NDA sono solo carta: non fermano nemmeno un upload

- Senza protezione seria sei 100 % cieco: non sai chi sta giocando offline il tuo gioco in questo momento

- Senza protezione il build può partire da qualsiasi Paese, VPN o datacenter

- La pirateria precoce uccide i ricavi al lancio, rovina le sorprese e distrugge per sempre recensioni e reputazione

- Un singolo leak ha già costretto studi a lanciare in fretta, tagliare contenuti o cancellare DLC

Funzionalità principali

Esecuzione 100 % solo online

Ogni avvio richiede un controllo live sul tuo pannello di controllo Roosens

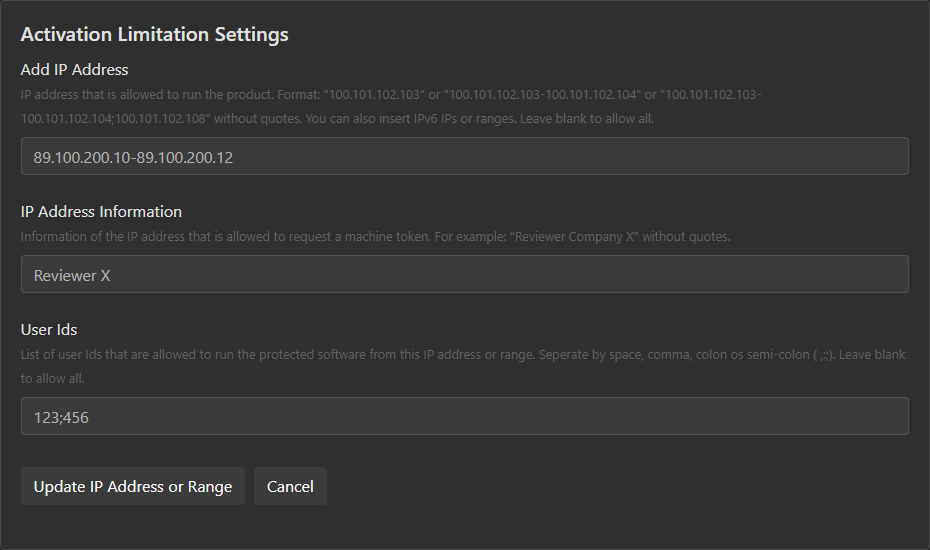

Whitelist granulare per utente & IP

Autorizza solo specifici ID utente store o range IP

Opzione accesso beta temporizzato

Imposta data/ora esatta di inizio e fine (al minuto) per ogni build. Alla scadenza il gioco semplicemente non parte più, senza bisogno di aggiornamenti o patch.

Notifiche e report di avvio

Ricevi email subito dopo un accesso bloccato. Report settimanali con informazioni rilevanti sugli avvii.

Opzioni di autenticazione multiple

DRM store fluido, chiavi di attivazione Roosens o Okta MFA

Protezione potente

Usa lo stesso motore anti-manomissione di Roosens Anti-Pirateria ma con extra. I build leakati restano morti anche nelle mani dei migliori gruppi di cracking. I build non autorizzati non potranno mai essere craccati.

Strumento di rimozione

Ricevi uno strumento offline per rimuovere la protezione prima o dopo la fine del contratto Anti-Leak

Integrazione con singolo comando

protectionclient -key=123 -protect=game.exe [-pdb=game.pdb] && echo SUCCESS || echo ERROR (code %ERRORLEVEL%)

Strumento di rapporto sulla sicurezza del gioco incluso

Scansiona i build dei giochi e genera un elenco di controllo di 25 punti con correzioni di sicurezza, flag del compilatore, riduzioni di falsi positivi AV, pulizia di file e altro ancora

Prezzi Anno 2026

Tutti vedono lo stesso prezzo. Nessun costo nascosto, nessuna sorpresa. Prezzi in sterline britanniche.

£2.500

+ £2.500 £ / mese

- Disdici quando vuoi

- Tutti i negozi supportati

- Patch e aggiornamenti illimitati

- Tool di rimozione anticipata su richiesta

- Dashboard per configurazione accessi

- Utenti e range IP illimitati

- Notifiche accessi non autorizzati

- Report settimanali di avvio

Opzioni di protezione

- Accesso beta temporizzato: £0,10 / giocatore unico

- Integrazione negozio personalizzato: £100.000

- Roosens DRM, 100 chiavi: £500

- Implementazione Okta: £1.000

- Sicurezza Eventi: £2.000

Piattaforme supportate